Вирусы добрались до копиров

По словам Ларри Ковната (Larry Kovnat), менеджера программы системной безопасности компании Xerox, уязвимость многофункциональных устройств ? сама по себе не новость. Преступники, непорядочные сотрудники и хакеры самой компании смогут воспользоваться, например, языком PostScript, в большинстве случаев используемым для управления периферийными устройствами, для контроля за ними. Винс Джаннелли (Vince Jannelli), главный менеджер подразделения Document Solutions компании Sharp, считает, что экспертам в области ИТ еще предстоит понять, как сложны современные какую опасность и копиры смогут воображать.

Растущая популярность автомобилей со встроенными операционными совокупностями, другой раз кроме того с предположениями Микрософт Windows, кроме этого ведет к тому, что все чаще они выясняются жертвами вирусов, в большинстве случаев поражающих компьютеры. Так, в прошедшем сезоне Xerox выпустил особое обновление для собственного офисного принтера DocuColor, появлявшегося уязвимым для вируса MS Blaster.

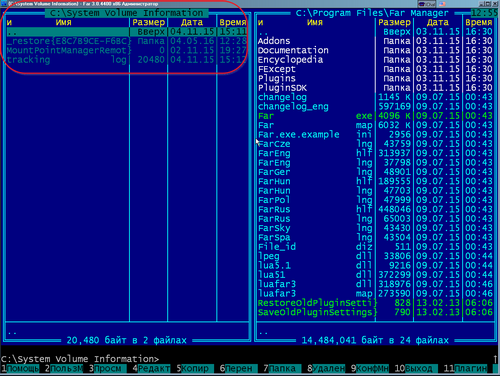

По данным опроса специалистов в области ИТ, совершённого в 2001 году компанией Sharp, 55% опрощеных заявили о том, что имеют отношение к обеспечению безопасности компьютерных сетей. Однако, 75% без всякой бдительности отнеслись к тому факту, что офисные копиры стали на данный момент цифровыми многофункциональными устройствами, оснащенными твёрдыми дисками, и, в принципе, способны хранить изображения всех документов, каковые были скопированы или распечатаны с их помощью.

Производители копиров, осознавая угрожающую опасность, стали добавлять в собственную продукцию функции защиты пользовательской информации, появлявшейся на твёрдом диске, в оперативной или флэш-памяти устройства.

Компании Sharp и Xerox снабжают функцию уничтожения попавших на жесткий диск данных по завершении процедуры копирования. Среди вторых средств обеспечения безопасности ? оснащение устройств защитными межсетевыми экранами, дополнительными средствами обеспечения безопасности при работе устройства в режиме факса, усовершенствованными средствами проверки прав доступа пользователей, обращающихся к устройству.

Защита сетевых интерфейсных карт копиров может осуществляться методом ограничения доступа из сети к конфигурационным установкам устройства и отключением помощи второстепенных протоколов ? таких, как Telnet либо FTP. Но наилучшим подходом к обеспечению безопасности многофункциональных периферийных устройств есть, по словам г-на Джаннелли, подход комплексный.