Уязвимость процессоров qualcomm доказали в ходе реального эксперимента

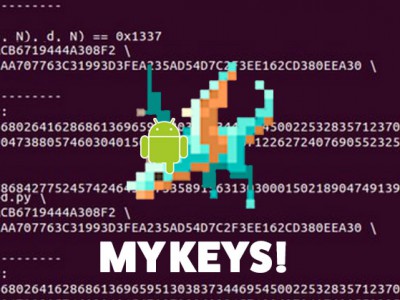

В апреле 2015 года один из пользователей блога Bits под ником laginimaineb указал на наличие уязвимости в Qualcomm TrustZone — особой программной среде с реализованной разработкой доверенного исполнения, благодаря которой запуск приложений происходит раздельно от исходного кода совокупности, что в теории должно приводить в увеличению безопасности. Хакер на примере смартфона Nexus 5 доказал, что цепочка уязвимостей разрешает повышать уровень привилегий, предоставляя в конечном доступе права корневого доступа.

Смотрите кроме этого: AnTuTu оглашает перечень самых замечательных процессоров 2016 года

Многие производители смартфонов уже представили собственные новые флагманы, каковые задали высочайшую планку производительности на этот год. Создатели популярного приложения и бенчмарка AnTuTu совершили последовательность тестов, дабы выяснить, какой мобильных процессор есть самым замечательным на сегодня.

На протяжении опыта была совершена оценка эффективности работы, неспециализированной мощности, графической производительности и другого. Отметим, что прошедший год был закрыт с Apple A9 в качестве фаворита и Kirin 950 от Huawei на втором месте.

TrustZone создаёт собственного рода множество дверей для взломщика и никто, включая производителей смартфонов и разработчиков приложений, не знает, где лежат ключи от них. Но сейчас laginimaineb удалось создать приложение Qualcomm KeyMaster, которое применяет узнаваемые уязвимости и извлекает нужные ключи прямиком из TrustZone.

Ещё одна неприятность содержится в том, что опция полного шифрования данных на диске (Full Disk Encryption) делается более уязвимой ко взлому. Единственной вероятной защитой есть долгий и сложный пароль, в другом случае доступ к вашей информации не займёт у преступника большое количество сил и времени.

Атакующая сторона может извлечь ключ и взломать пароль, применяя его.

К сожалению, распространение ежемесячных патчей конкретно от Гугл покрывает только часть смартфонов, в то время как обращение может идти о десятках миллионов уязвимых смартфонов. Как заявил сам хакер, перед тем как публиковать данные в открытых источниках, он поставил в известность компанию Qualcomm, а потому имеется надежда на быстрый выпуск патча, что возможно будет установить вручную. К сожалению, официальные источники в Qualcomm пока не делали официальных заявлений на данный счет.

Источник: slashgear.com