Датчики движения на дорогах москвы может подкрутить любой хакер

Дыры в программном обеспечении (ПО) дорожных датчиков перемещения способны привести к искажениям в их показателях, уверены специалисты «Лаборатории Касперского». Такая угроза свидетельствует, что все данные о пробках на дорогах, их загруженности либо же об «улучшении» транспортной картины может не соответствовать действительности.

Датчики дорожного перемещения, либо детекторы транспортного потока

— устройства, воображающие собой белые коробки, расположенные на придорожных столбах, каковые разбирают скорость и количество автомобилей различных габаритов в каждой из полос перемещения. На базе взятых данных Центр организации дорожного перемещения (ЦОДД) формирует еженедельные отчеты о загруженности магистралей Москвы.

В соответствии с отчету аналитической компании J’son Partners, к моменту внедрения в Москве интеллектуальной транспортной инфраструктур (ИТС) и начала работы ЦОДД (Центр организации дорожного перемещения Москвы) в 2013 году было установлено более 6,7 тыс. датчиков перемещения. На этой неделе ЦОДД выступил клиентом в открытом конкурсе с договором на 4 млрд руб. Победитель в течение двух лет будет снабжать ремонт и работу «умной» ифраструктуры Москвы, среди них и датчиков дорожного перемещения.

От логотипа к обновления firmware

Согласно данным экспертов, преступники смогут без особенных упрочнений получить доступ к датчикам, а это, со своей стороны, разрешит им манипулировать статистикой о дорожном перемещении либо вовсе вывести оборудование из строя.

Как поясняет специалист «Лаборатории Касперского» Денис Легезо, для этого желающим навредить городу нужно знать производителя датчика, координаты его размещения, идентификаторы, тип подключения к нему, возможность модификации firmware и, конечно же, языки программирования.

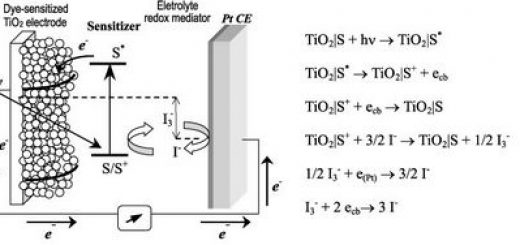

Оборудование, фиксирующее перемещение на улицах города, оснащено микроволновым радаром для измерения скорости, ультразвуковым детектором для классификации и оценки габаритов транспортных средств по классам и многоканальным инфракрасным детектором для определения подсчета интенсивности и обеспечения автомобилей перемещения.

Для осуществления поисков необходимы «не скоро двигающаяся по городу машина», ноутбук с достаточно замечательным Bluetooth-передатчиком и запущенная программа-сканер, написать которую будет очень просто при знании нужных параметров и, само собой, языков программирования.

Наряду с этим компании нормально размещают дополнительные наклейки и свои логотипы на устройствах. После этого на сайте производителя возможно отыскать как документацию о датчиках, так и готовое ПО для работы с ними.

«Вы наверняка станете обладателем маркетинговой листовки, с громадной долей возможности отыщете и более развернутый документ реализовывающего толка. Документация по установке кроме этого бывает, а вот самая громадная и редкая успех — найти полноценное технологическое описание с совокупностью команд устройства», — растолковал Легезо.

Эксперт отмечает, что датчики часто подключаются по беспроводным протоколам. К примеру, одна из моделей задействует технологическое подключение по Bluetooth.

У экс-сотрудников секретов нет

Следующий этап взлома — обновление firmware устройства. Не обращая внимания на то что дотянуться прошивку, как вычисляет эксперт, не сложнее, чем его ПО, полученный код будет ненужен, если не знать архитектуру контроллеров датчика.

В этом случае преступники довольно часто ищут бывших сотрудников компании — производителя ПО и выведывают секреты архитектуры оборудования.

Как раз посредством модификации firmware возможно подкорректировать полученные сведения о перемещении автомобилей.

Как защититься от хакеров в метро

Применение публичных точек доступа Wi-Fi может привести к утрата личных данных и заражению устройств. Опасность кроется в «фейковых» точках…

Так, хакеры смогут подтасовать информацию о классификации проезжающих машин, к примеру сделать их все грузовиками либо, напротив, легковушками, расширить количество транспортных средств, образовав иллюзорный затор либо параметры с информацией о числе полос перемещения.

Само собой разумеется, чтобы нанести глобальный урон транспортной совокупности города, нужно объехать и взломать все столичные датчики, но сломать статистику с одной конкретной улицы в полной мере вероятно.

Помимо этого, информация, которую сфальсифицировали преступники, может стать обстоятельством аварий и пробок, а также со смертельным финалом.

Эксперты по безопасности из IOActive еще в 2014 году обратили внимание, что вероятное вмешательство в полученные с датчиков дорожного перемещения эти может помешать автомобилям экстренных работ подъехать к месту дорожного происшествия.

Начальник проекта «Пробковорот» Виктор Осипков в беседе с «Газетой.Ru» подчернул, что ошибочная интерпретация информации о трафике ведет к неверным выводам в области градостроительной ограничения и политики доступа к автодорогам, отнесенным к земельным наделам неспециализированного пользования.

«Но период наступления вредных последствий от для того чтобы влияния так растянут во времени, что его нереально подметить без особых средств измерения», — додаёт специалист.

«По умолчанию» — не выход

Главная неприятность аналогичных датчиков — это отсутствие надежной защиты. В частности, аутентификации и шифрования. Легезо отмечает, что

при попытке получить доступ к датчикам не столкнулся с совокупностью авторизации, кроме предусмотренной в Bluetooth, которая также была настроена «не лучшим образом».

В ноябре 2015 года эксперты уведомили столичное правительство о недочётах настройки детекторов, имеющих Bluetooth-подключение. Но неизвестно, что вследствие этого предприняла столичная мэрия.

«Настоящие затраты на платную парковку 7,5 млрд»

какое количество Москва получает на платных парковках и ожидать ли их расширения в 2016 году, из-за чего эти государственныхы служащих о пробках неизменно оптимистичнее…

На запрос «Газеты.Ru» ЦОДД ответил, что создаёт мониторинг оборудования на момент внешнего вмешательства и при необходимости заменяет на более идеальное и надежное оборудование.

Как вычисляют в центре, при подобном вмешательстве преступников пострадать может менее 4% детекторов из всего количества, установленного в Москве.

Начальник направления по работе с Тэком и промышленностью компании «Инфосистемы Джет» Даниил Тамеев согласен, что изучение наглядно показывает уязвимость технологических совокупностей в масштабе города. Но ответственным моментом есть то, что не была взломана критическая инфраструктура.

Непрозрачная статистика

Согласно точки зрения Виктора Осипкова, в условиях отсутствия открытого доступа к данным, приобретаемым с датчиков, действительность публикуемой ЦОДД статистики проверить легко нереально.

«Никаких доказательств корректности предлагаемых властью результатов статистического анализа не опубликовано. Москвичи смогут принимать их лишь на веру, не смотря на то, что и не обязаны делать это», — заявил начальник «Пробковорота».

Обстоятельство отсутствия собираемых за счет бюджетных средств сырых данных в департаменте транспорта связывают, по словам Осипкова, с установленным режимом секретности. Наряду с этим специалист обращает внимание, что список защищаемых страной сведений приведен в законе «О гостайне», в котором отсутствует положение о средней скорости перемещения на автодорогах неспециализированного пользования.